- Email: biuro@kicb.pl

- Rondo Organizacji Narodów Zjednoczonych 1, 00-124 Warszawa

3 kwietnia 2026 roku wchodzi w życie nowelizacja ustawy o Krajowym Systemie Cyberbezpieczeństwa (KSC). To przełomowy moment dla polskiego ekosystemu cyfrowego oraz wielu podmiotów, które w nim funkcjonują. Jak to zwykle bywa, wraz z wprowadzeniem nowych przepisów pojawia się szereg pytań, które są kluczowe z punktu widzenia wielu podmiotów, które planują działania związane z dostosowaniem się do nowych przepisów. Dla ułatwienia, przedstawiamy zestawienie najważniejszych informacji. Zbiór Q&A przygotował właśnie resort cyfryzacji.

Nowelizacja wprowadza podział na podmioty kluczowe i podmioty ważne. Aby ustalić, czy Twoja organizacja jest objęta przepisami, musisz przeanalizować:

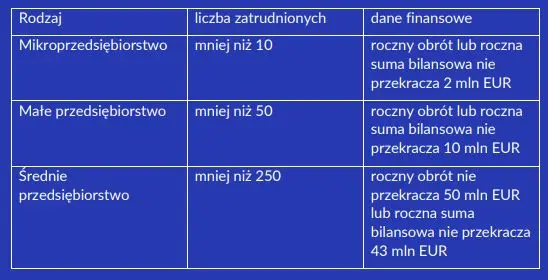

Wielkość przedsiębiorstwa: kluczowe znaczenie mają dane finansowe ze sprawozdań oraz liczba zatrudnionego personelu.

Rodzaj prowadzonej działalności: należy sprawdzić kody PKD oraz posiadane koncesje i zezwolenia w odniesieniu do załączników nr 1 i 2 do ustawy.

Podmioty kluczowe: To zazwyczaj duże przedsiębiorstwa z sektorów takich jak energia, transport, bankowość, ochrona zdrowia czy infrastruktura cyfrowa. Należą do nich również m.in. dostawcy usług DNS oraz podmioty publiczne wskazane w ustawie, niezależnie od ich wielkości.

Podmioty ważne: To głównie średnie przedsiębiorstwa z sektorów kluczowych oraz średnie i duże firmy z sektorów takich jak usługi pocztowe, gospodarka odpadami, produkcja żywności czy chemikaliów.

Jak czytamy w poradniku ministerstwa:

– Do personelu zatrudnionego w podmiocie wlicza się: pracowników, osoby pracujące dla przedsiębiorstwa, podlegające mu i uważane za pracowników na mocy prawa krajowego, o osobę wykonującą pracę na podstawie umowy agencyjnej, umowy zlecenia lub innej umowy o świadczenie usług, do której zgodnie z Kodeksem cywilnym stosuje się przepisy dotyczące zlecenia, albo umowy o dzieło, właścicieli-kierowników, partnerów prowadzących regularną działalność w przedsiębiorstwie i czerpiący z niego korzyści finansowe.

Podmioty objęte ustawą muszą podjąć konkretne kroki w celu zwiększenia odporności cyfrowej. Są to m.in.:

– Wdrożenie SZBI: Należy ustanowić System Zarządzania Bezpieczeństwem Informacji, który obejmuje m.in. analizę ryzyka i zarządzanie incydentami.

– Rejestracja w systemie S46: Podmioty mają obowiązek wpisać się do wykazu podmiotów kluczowych i ważnych w systemie S46.

– Zarządzanie łańcuchem dostaw: Firmy muszą dbać o bezpieczeństwo usług i produktów dostarczanych przez kontrahentów.

– Szkolenia: Konieczne jest zapewnienie szkoleń z zakresu cyberbezpieczeństwa dla personelu oraz kierownictwa.

Zarządzanie bezpieczeństwem łańcucha dostaw to jeden z krytycznych filarów nowelizacji ustawy o KSC. To zagadnienie jest szeroko omówione w punkcie 3, podpunkcie 3.9 dokumentu. Podmioty mają obowiązek zapewnienia ciągłości i integralności produktów, usług oraz procesów ICT, od których zależy świadczona przez nich usługa.

Podmioty kluczowe i ważne muszą wdrożyć adekwatne i proporcjonalne środki, które uwzględniają:

Relacje z bezpośrednimi dostawcami: Analizę powiązań między organizacją a dostawcami sprzętu i oprogramowania.

Specyficzne podatności: Identyfikację luk bezpieczeństwa u dostawcy oraz ogólną jakość dostarczanych rozwiązań ICT.

Wytyczne unijne: Wyniki skoordynowanej oceny bezpieczeństwa Grupy Współpracy NIS.

Dostawców Wysokiego Ryzyka (DWR): Wyniki postępowań dotyczących uznania konkretnych dostawców za stwarzających zagrożenie dla bezpieczeństwa narodowego.

W ramach procesu zarządzania ryzykiem (zgodnie z wytycznymi ENISA), organizacje powinny realizować następujące działania: dokładna znajomość struktury łańcucha dostaw, snaliza ryzyk powiązanych z poszczególnymi ogniwami (dostawcy bezpośredni i pośredni), wprowadzanie precyzyjnych klauzul dotyczących cyberbezpieczeństwa w umowach.

W przypadku globalnych dostawców resort sugeruje wybór tych, którzy posiadają uznane certyfikaty cyberbezpieczeństwa.

W kwestii higieny zasobów i zarządzanie podatnościami zaleca się prowadzenie bieżącej inwentaryzacji zasobów ICT, aktywne monitorowanie baz podatności (np. CVE) pod kątem używanego sprzętu i softu, niezwłoczną mitygację zagrożeń (np. poprzez regularne aktualizacje oprogramowania).

Jednym z filarów nowelizacji jest sprawny przepływ informacji o zagrożeniach. Podmioty będą zobowiązane do zgłaszania tzw. incydentów poważnych do właściwych zespołów CSIRT. Ustawa definiuje konkretne ramy czasowe na przekazanie wczesnego ostrzeżenia oraz szczegółowego zgłoszenia incydentu.

Nowelizacja kładzie duży nacisk na odpowiedzialność kierownictwa podmiotu za realizację obowiązków związanych z cyberbezpieczeństwem. Za niedopełnienie wymogów ustawowych przewidziano dotkliwe kary pieniężne, które mogą być nakładane przez organy nadzorcze.

Jak czytamy w poradniku resortu: – Podmiotami krajowego systemu cyberbezpieczeństwa są m.in. jednostki budżetowe – szkoły publiczne czy przedszkola są jednostkami budżetowymi. Jednocześnie ustawa przewiduje dla tego typu mniejszych jednostek uproszczone wymagania cyberbezpieczeństwa, określone w załączniku nr 4 do ustawy oraz możliwość tworzenia, np. przez gminę, wspólnych jednostek obsługowych z zakresu cyberbezpieczeństwa.

– Wszystkie urzędy gmin staną się podmiotami krajowego systemu cyberbezpieczeństwa. Urzędy gmin, które zatrudniają na dzień 1 stycznia danego roku w przeliczeniu na pełny wymiar czasu pracy na podstawie umowy o pracę co najmniej 50 osób będą podmiotami kluczowymi. Pozostałe urzędy gmin będą co do zasady podmiotami ważnymi. Minister Cyfryzacji wpisze z urzędu wszystkie urzędy gmin do wykazu podmiotów kluczowych i podmiotów ważnych – podmioty te otrzymają ewentualnie wezwanie do uzupełnienia brakujących danych.

Sam zakup wzorców dokumentacji nie jest równoznaczny ze spełnieniem wymogów ustawowych. Zarówno unijna dyrektywa NIS2, jak i znowelizowana ustawa o KSC, kładą nacisk na realne bezpieczeństwo. Kluczowe argumenty przeciwko gotowym dokumentom to kwestia indywidualizacji ryzyka – każda organizacja posiada unikalne aktywa i specyficzne zagrożenia. Środki techniczne i organizacyjne muszą być do nich precyzyjnie dopasowane, co wyklucza zastosowanie uniwersalnych szablonów bez głębokiej adaptacji. Po drugie, procedury (np. zarządzania incydentami czy ciągłości działania) muszą być nie tylko spisane, ale przede wszystkim wdrożone, przetestowane i znane pracownikom. Nie bez znaczenia jest również odpowiedzialność zarządu. Podpisanie dokumentów, które trafiają do szuflady, nie chroni kierownictwa przed odpowiedzialnością. Realna zgodność wymaga aktywnego monitorowania i ciągłego doskonalenia systemów bezpieczeństwa. Dokumentacja to jedynie fundament. Prawdziwa zgodność z KSC zachodzi wtedy, gdy procedury żyją wewnątrz organizacji, a wdrożone zabezpieczenia faktycznie ograniczają zidentyfikowane ryzyka.

Jak argumentuje Ministerstwo:

– Unijne i krajowe regulacje wymagają realnego zapewnienia cyberbezpieczeństwa. Organizacja musi być świadoma swoich aktywów, ryzyk, cyberzagrożeń i dopasować adekwatne środki techniczne i organizacyjne ograniczające ryzyko. […]Kupiona dokumentacja, podpisana przez zarząd i schowana w „szafie NIS2” nie zapewni realnego cyberbezpieczeństwa w organizacji.

W pełni zgadzamy się z tym twierdzeniem.

materiał został opracowany na podstawie dokumentu „Pytania i Odpowiedzi” Ministerstwa Cyfryzacji. Z pełną treścią najważniejszych pytań i odpowiedzi związanych z KSC można zapoznać się pod linkiem:

Q&A – nowelizacja KSC 2026

Najnowsze komentarze