Rekordowy wzrost cyberataków w 2025 roku

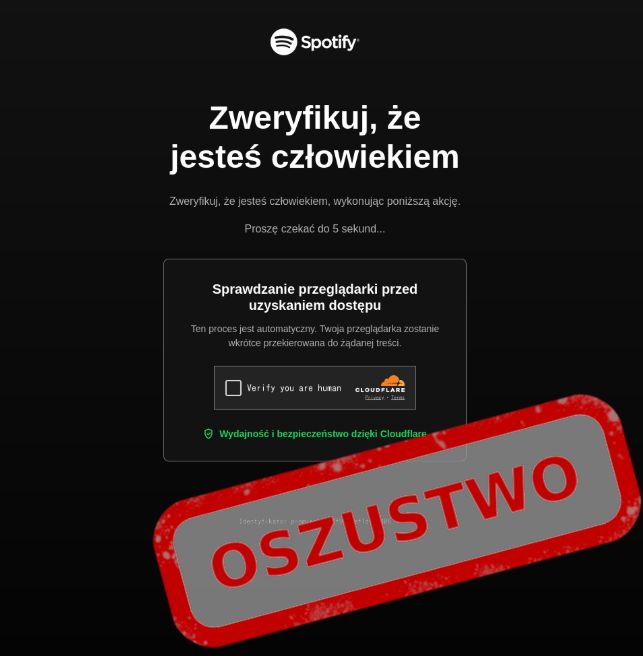

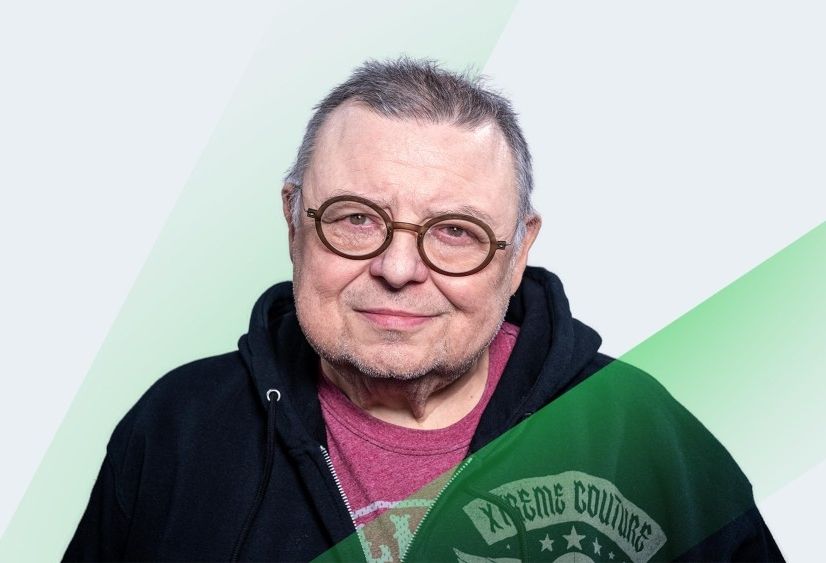

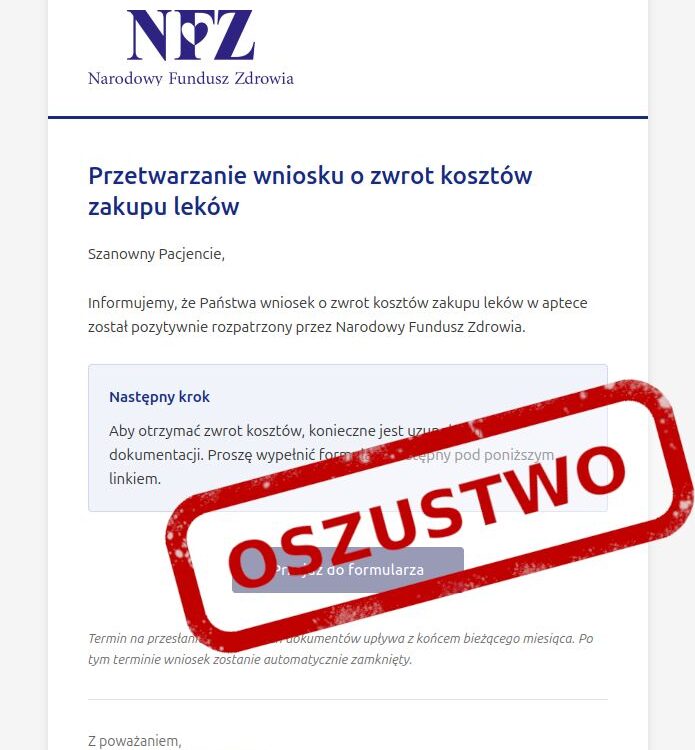

Pełnomocnik Rządu do Spraw Cyberbezpieczeństwa i Minister Cyfryzacji Krzysztof Gawkowski zaprezentował właśnie raport działań za rok 2025, który zawiera szczegółowe dane dotyczące funkcjonowania państwa w obliczu rosnących zagrożeń cyfrowych. Okazuje się, że 2025 rok przyniósł bezprecedensowy, drastyczny wzrost liczby incydentów cyberbezpieczeństwa w skali całego kraju. W skali całego kraju w ubiegłym roku obsłużono blisko 273

Czytaj dalej

Najnowsze komentarze