Nowa fala phishingu podszywającego się pod gov.pl

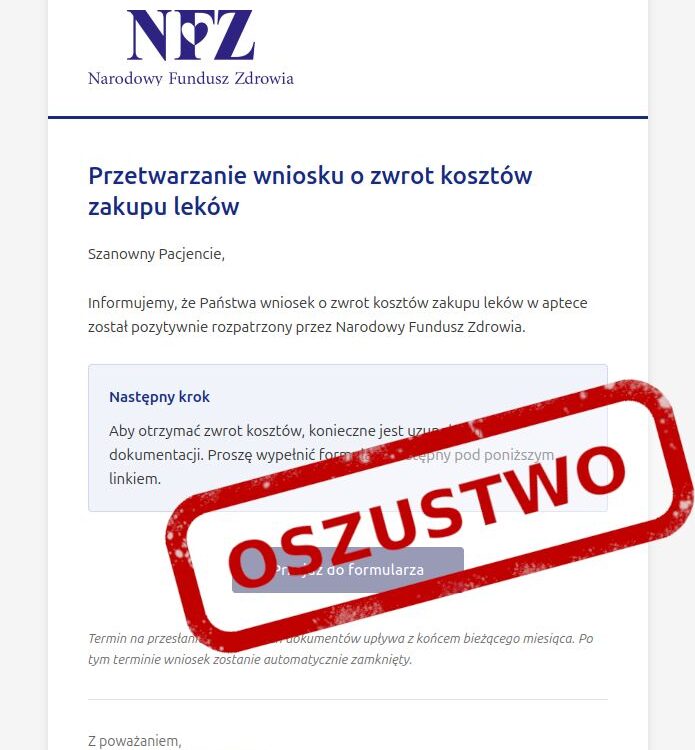

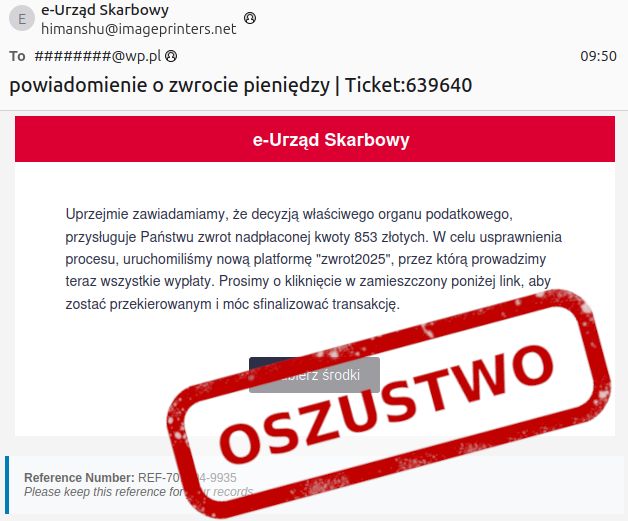

CERT Polska ostrzega przed najnowszą kampanią phishingową, w której przestępcy podszywają się pod serwisy w domenie gov.pl. Ataki przybierają różne formy i mogą wyglądać bardzo wiarygodnie, dlatego warto wiedzieć, na co zwracać uwagę. Jak rozpoznać atak? Jak informuje CERT, oszuści rozsyłają wiadomości, które informują o oficjalnym powiadomieniu elektronicznym od gov.pl, nowej aktywności w serwisie lub

Czytaj dalej

Najnowsze komentarze