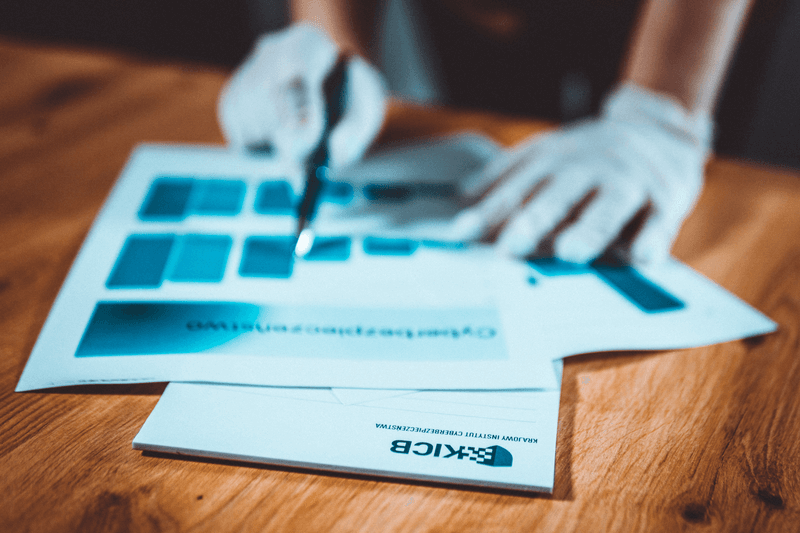

Obsługa incydentów cyberbezpieczeństwa

Reagowanie na incydenty wymaga specjalistycznej wiedzy i doświadczenia w kilku obszarach technicznych, a to wiąże się z kosztami zatrudnienia specjalistów. Nie musisz jednak posiadać pracowników na etacie oddelegowanych do tego zadania.

Czytaj dalej

Najnowsze komentarze